التعلم شبه الإشرافي

اكتشف كيف يجمع التعلم شبه المُشرف بين البيانات المُصنفة وغير المُصنفة لتعزيز دقة النموذج. تعلم كيفية تنفيذ سير عمل SSL باستخدام Ultralytics .

التعلم شبه المُشرف عليه (SSL) هو نموذج استراتيجي في

التعلم الآلي (ML) يعمل كجسر

بين طريقتين تقليديتين للتدريب. في حين أن

التعلم المُشرف عليه يعتمد كليًا على

مجموعات بيانات مُعلّقة بالكامل،

يحاول التعلم غير المُشرف عليه العثور على

أنماط في البيانات دون أي علامات، يعمل SSL من خلال الجمع بين كمية صغيرة من

البيانات المُعلّقة ومجموعة أكبر بكثير من

البيانات غير المُعلّقة. هذه الطريقة ذات قيمة خاصة

في سيناريوهات الرؤية الحاسوبية (CV) في العالم الحقيقي

حيث يكون جمع

الصور الخام — مثل لقطات الفيديو من كاميرات المراقبة أو الأقمار الصناعية — غير مكلف نسبيًا، ولكن عملية

وضع علامات على البيانات بواسطة خبراء بشريين مكلفة وبطيئة

وتتطلب عمالة كثيفة. من خلال الاستخدام الفعال للبنية المخفية داخل الأمثلة غير الموسومة، يمكن لـ SSL تحسين

دقة النموذج وتعميمه بشكل كبير دون

الحاجة إلى ميزانية شاملة للتعليقات التوضيحية.

الآليات الأساسية للتعلم شبه الموجه

الهدف الأساسي لـ SSL هو نشر المعلومات الموجودة في المجموعة الصغيرة من الأمثلة الموسومة إلى المجموعة الأكبر

غير الموسومة. وهذا يسمح للشبكة العصبية

بتعلم حدود القرار التي تمر عبر مناطق منخفضة الكثافة من البيانات، مما يؤدي إلى تصنيف

أو كشف أكثر قوة.

هناك تقنيتان شائعتان تقودان معظم سير العمل شبه الخاضع للإشراف:

-

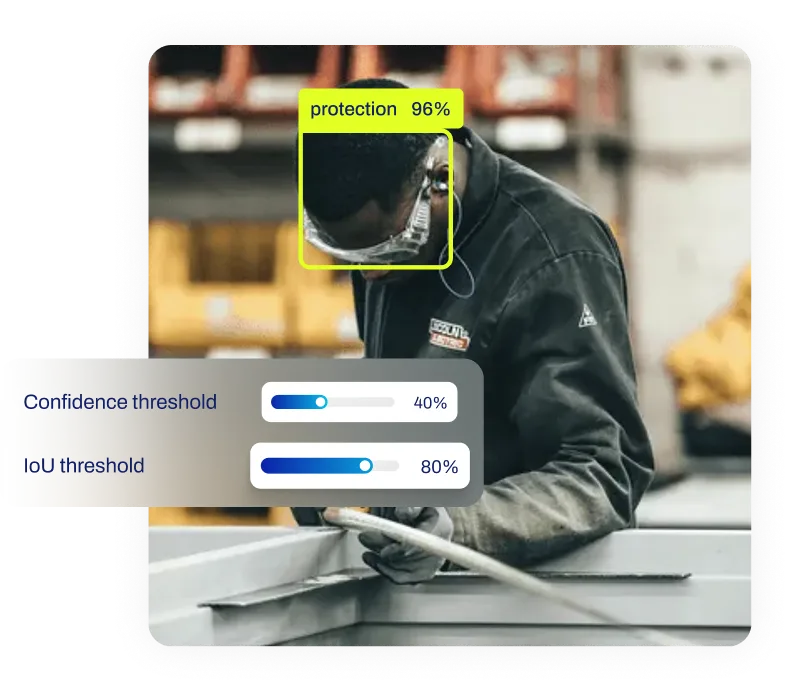

التصنيف الزائف: في هذه الطريقة، يتم أولاً تدريب النموذج على البيانات المصنفة المحدودة. ثم يتم

استخدامه لتشغيل الاستدلال على البيانات غير المصنفة. يتم التعامل مع التنبؤات التي تتجاوز

عتبة ثقة معينة على أنها

"تصنيفات زائفة" أو حقيقة أساسية. تتم إضافة هذه التنبؤات الواثقة

إلى بيانات التدريب، ويتم

إعادة تدريب النموذج، مما يؤدي إلى تحسين أدائه بشكل متكرر.

-

تنظيم الاتساق: تعتمد هذه التقنية على

زيادة البيانات. الفكرة هي أن النموذج

يجب أن ينتج تنبؤات متشابهة لصورة ونسخة معدلة قليلاً (مُعززة) من نفس الصورة. من خلال

تقليل الفرق في التنبؤات بين النسخة الأصلية والنسخة المعززة، يتعلم النموذج التركيز

على السمات الأساسية للكائن بدلاً من الضوضاء، مما يحسن قدرته على التعامل مع

التكيف المفرط.

التنفيذ العملي مع YOLO

يوضح Python التالي Python سير عمل بسيط للتصنيف الزائف باستخدام

ultralytics . هنا، نقوم بتدريب نموذج

YOLO26 على مجموعة بيانات صغيرة ثم نستخدمه لإنشاء

تصنيفات لمجلد من الصور غير المصنفة.

from ultralytics import YOLO

# Load the latest YOLO26 model

model = YOLO("yolo26n.pt")

# Train initially on a small available labeled dataset

model.train(data="coco8.yaml", epochs=10)

# Run inference on unlabeled data to generate pseudo-labels

# Setting save_txt=True saves the detections as text files for future training

results = model.predict(source="./unlabeled_images", save_txt=True, conf=0.85)

تطبيقات واقعية

التعلم شبه الموجه يغير الصناعات التي تكثر فيها البيانات ولكن الخبرة فيها نادرة.

-

التصوير الطبي: في

الرعاية الصحية بالذكاء الاصطناعي، يعد الحصول على الأشعة (الأشعة السينية، التصوير بالرنين المغناطيسي)

إجراءً قياسيًا، ولكن تكلفة قيام أخصائي أشعة معتمد من مجلس الإدارة بتعليق كل بكسل من أجل

الكشف عن الأورام

باهظة للغاية. تتيح SSL للباحثين تدريب نماذج عالية الأداء باستخدام جزء صغير فقط من

الحالات التي تم تعليقها من قبل الخبراء، والاستفادة من آلاف الأشعة المؤرشفة لتحسين فهم النموذج للهياكل البيولوجية

.

-

القيادة الذاتية: تجمع شركات السيارات ذاتية القيادة بيتابايت من بيانات الفيديو يوميًا من أسطول

المركبات. من المستحيل وضع علامات على كل إطار من أجل

الكشف عن الأجسام والتقسيم الدلالي.

من خلال SSL، يمكن للنظام التعلم من الغالبية العظمى من ساعات القيادة غير الموسومة لفهم أفضل لبيئات الطرق المعقدة

والظروف الجوية والحالات الاستثنائية النادرة.

التمييز بين المفاهيم ذات الصلة

من أجل نشر حلول الذكاء الاصطناعي بفعالية، من الضروري فهم الفرق بين SSL والاستراتيجيات المماثلة:

-

مقابل التعلم النشط: على الرغم من أن كلاهما

يتعامل مع البيانات غير المصنفة، إلا أن نهجهما في التصنيف يختلف. يقوم SSL تلقائيًا بتعيين التصنيفات بناءً على تنبؤات النموذج

. في المقابل، يحدد التعلم النشط نقاط البيانات الأكثر "إرباكًا" أو غير المؤكدة ويطلب

صراحةً من

الإنسان في الحلقة تصنيفها،

مما يؤدي إلى تحسين وقت الإنسان بدلاً من إزالتها تمامًا.

-

مقابل التعلم النقلي:

يتضمن التعلم النقلي أخذ نموذج تم تدريبه مسبقًا على مجموعة بيانات خارجية ضخمة (مثل

ImageNet) وصقله ليلائم مهمتك المحددة.

أما التعلم الآمن (SSL)، فيركز على الاستفادة من الجزء غير المصنف من توزيع مجموعة البيانات المحددة الخاصة بك

خلال عملية التدريب نفسها.

-

مقابل التعلم الذاتي:

على الرغم من تشابه الأسماء، غالبًا ما يشير التعلم الذاتي إلى "مهام ذريعة" (مثل حل

لغز الصور المقطوعة) حيث تولد البيانات إشارات الإشراف الخاصة بها دون أي علامات خارجية.

يشير SSL على وجه التحديد إلى استخدام مجموعة أصغر من العلامات التي تم التحقق منها لتوجيه العملية.

الأدوات والتوقعات المستقبلية

مع تزايد حجم نماذج التعلم العميق (DL) ، أصبحت

كفاءة استخدام البيانات أمراً بالغ الأهمية. الأطر الحديثة مثل PyTorch و

TensorFlow توفر الخلفية الحسابية لهذه الحلقات التدريبية المتقدمة

. علاوة على ذلك، تعمل أدوات مثل Ultralytics على تبسيط

دورة حياة إدارة مجموعات البيانات. من خلال استخدام ميزات مثل

التعليق التلقائي، يمكن للفرق تنفيذ

سير عمل شبه خاضع للإشراف بسهولة أكبر، وتحويل البيانات الأولية بسرعة إلى

أوزان نماذج جاهزة للإنتاج. يضمن هذا التطور في

MLOps استمرار انخفاض حاجز

الدخول لإنشاء أنظمة رؤية عالية الدقة.

.webp)